Un mois après que l’attaque du ransomware WannaCry a paralysé de nombreux systèmes connectés dans le monde entier, une nouvelle menace semble se propager rapidement, sous le nom de Petya.

Un autre mois, une autre attaque mondiale de ransomware. Alors que la menace de WannaCry semblait s’être dissipée, les organisations du monde entier se trouvent assiégées d’une nouvelle menace.

Cette cyberattaque a d’abord atteint des cibles en Ukraine, y compris sa banque centrale, son principal aéroport international et même l’installation nucléaire de Tchernobyl avant de se répandre rapidement dans le monde entier, infectant des organisations en Europe, en Amérique du Nord et même en Australie. Un jour après l’incident, au moins 2 000 attaques ont été enregistrées dans au moins 64 pays.

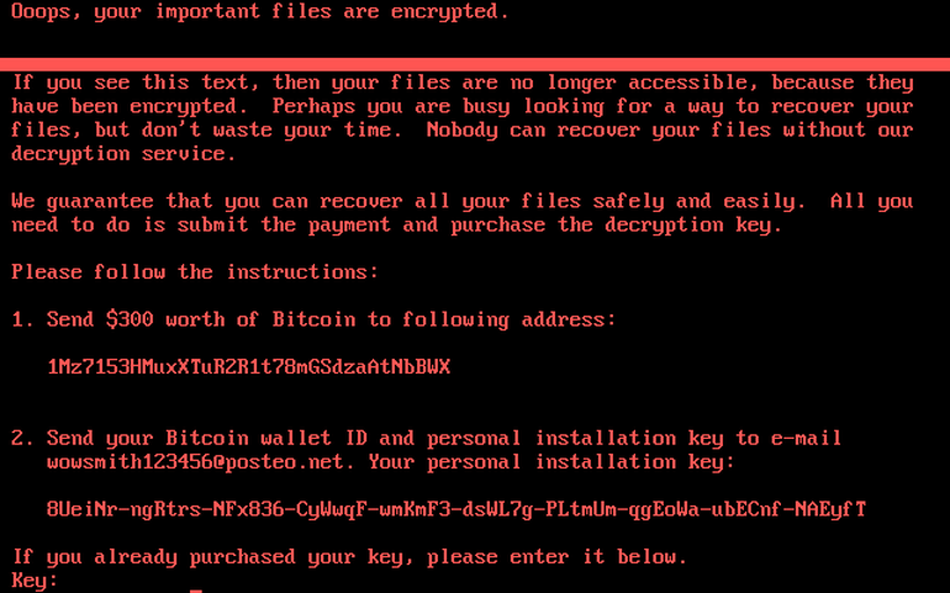

Les premières indications suggèrent que cette épidémie est basée sur une version modifiée du ransomware Petya, combinant des éléments des ransomwares GoldenEye et WannaCry en quelque chose d’extrêmement puissant.

Il rejoint la nature vicieuse de GoldenEye – non seulement le cryptage des fichiers, mais aussi des disques durs entiers, rendant ainsi les réseaux entiers complètement inutiles – avec le même exploit EternalBlue de Windows qui fourni à WannaCry les fonctionnalités de ver qui lui ont permis d’utiliser 300 000 ordinateurs à travers le monde.

L’exploit a été développé par la NSA avant d’être divulgué par les hackers Shadow Brokers et, bien que Microsoft a publié un patch, l’ampleur des nouvelles attaques de ransomwares semble suggérer que de nombreux systèmes sont encore très vulnérables à la menace.

Les autorités et les entreprises de cybersécurité à travers le monde enquêtent sur l’attaque. Des chercheurs ont proposé une méthode temporaire de «patch» contre celle-ci, mais comment est-ce arrivé à nouveau, à peine six semaines depuis la précédente attaque de grand ampleur ?

L’une des raisons pour laquelle cette nouvelle forme de Petya s’avère si efficace est due à l’amélioration des capacités de ver, ce qui lui permet de se propager sur les réseaux infectés, ce qui signifie qu’une seule machine non patchée sur un réseau entier doit être infectée afin que l’ensemble tombe en panne.

Non seulement cela, mais les chercheurs en cybersécurité de Microsoft disent que le ransomware a de multiples techniques secondaires pour se propager, en utilisant par exemple des fichiers partagés pour transférer les logiciels malveillants à travers un réseau.

Les chercheurs ont suggéré que les e-mails de phising et les attaques par « point d’eau » (watering hole) sont utilisées pour diffuser le malware, tandis qu’une analyse de Talos Intelligence suggère qu’il est possible que certaines infections soient associées au système de mise à jour d’un logiciel de comptabilité ukrainien MeDoc.

Cependant, la société a réfuté les accusations, malgré avoir admis précédemment que leur serveur était infecté par un virus.

Si de nombreuses organisations, en particulier celles des secteurs industriel ou des transports, sont victimes de cette épidémie, c’est parce qu’elles ne mettent pas à jour leurs systèmes. Dans certains cas, il n’est tout simplement pas possible de mettre à jour certaines machines spécifiques, mais dans bien d’autres cas, l’infection est simplement le résultat de mises à jour de sécurité non installées. Trop d’organisations exécutent des systèmes qui, pour quelques raisons que ce soit, qu’elles soient logistiques ou financières, n’ont tout simplement pas patché leurs machines, et elles se retrouvent désormais sous la menace de ransomwares.

« Cela semble frapper les grandes entreprises industrielles, comme la compagnie de transport maritime Maersk et la compagnie pétrolière Rosneft. Ces organisations ont généralement de la difficulté à patcher toutes leurs machines car beaucoup de systèmes ne peuvent pas avoir des temps d’arrêt. Les aéroports ont également ce problème », a déclaré Chris Wysopal, co-fondateur et CTO de Veracode.

Il est loin d’être clair qui est derrière l’attaque et, dans ce cas, l’adresse de courrier électronique enregistrée pour transférer les rançons Bitcoin a déjà été désactivée par la société hôte, ce qui signifie que ceux derrière cette attaque ne peuvent pas encaisser l’argent. Mais certains spéculent que les attaquants sont plus intéressés à causer des dégâts que de faire de l’argent, surtout maintenant, le ver étant hors de portée, il continuera à se répandre jusqu’à ce qu’il puisse être arrêté.

Pour l’instant, il y a deux choses qui peuvent être faites dans le but de minimiser les risques d’infection. La première est de vous assurer que tous vos systèmes d’exploitation et logiciels sont corrigés et à jour, la seconde est qu’il faut être prudent en ce qui concerne les liens et les pièces jointes dans les e-mails, deux des principaux vecteurs d’attaque pour ce type d’attaque.