Microsoft Threat Protection Intelligence travaille avec Intel Labs sur un projet qui convertit les malwares en images pour une identification plus facile.

Les chercheurs de l’équipe Microsoft Threat Protection Intelligence travaillent avec Intel Labs pour explorer davantage l’utilisation du machine learning pour aider à lutter contre les malwares. Grâce à l’analyse statique, la plupart des menaces peuvent être détectées avant même de pouvoir s’exécuter.

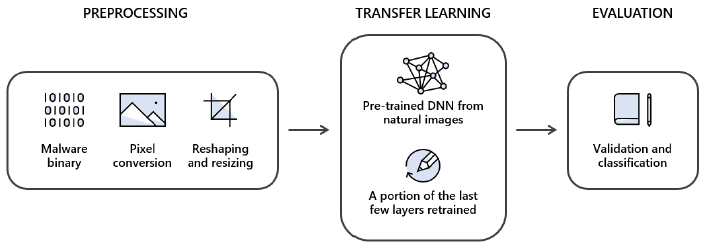

S’appuyant sur un effort commun antérieur, les deux équipes tentent maintenant de s’attaquer à la classification des logiciels malveillants en tant que tâche de vision par ordinateur grâce à une approche connue sous le nom de static malware-as-image network analysis (STAMINA). En traçant les fichiers binaires de logiciels malveillants sous forme d’images en niveaux de gris, les modèles de texture et de structure peuvent être analysés et identifiés comme bénins ou malveillants.

Pour ce faire, les fichiers binaires malveillants ont été convertis en images bidimensionnelles qui impliquaient la conversion de pixels, le remodelage et le redimensionnement. Chaque octet a reçu une valeur comprise entre 0 et 255, correspondant à l’intensité des pixels. La taille du fichier a ensuite été utilisée pour déterminer la largeur et la hauteur d’une image, la transformant en une image en deux dimensions.

Sur 2,2 millions de binaires exécutables portables (PE) (fractionnés temporellement 60:20:20 pour la formation, la validation et les tests), l’approche a atteint un rappel de 87,05% à 0,1% de taux de faux positifs et de 99,66% de rappel et de 99,07% de précision à 2,58 de faux taux globalement positif.

Pour les menaces plus complexes, l’analyse statique peut être utilisée conjointement avec l’analyse dynamique et comportementale pour créer des systèmes de détection des menaces encore plus complets.

À l’heure actuelle, si Microsoft peut faire fonctionner cette approche mieux que d’autres sociétés, c’est principalement en raison des données que l’entreprise possède à partir des centaines de millions d’installations de Windows Defender.

« Tout le monde peut construire un modèle, mais les données étiquetées, leur quantité et leur qualité, aident vraiment à former les modèles de machine learning de manière appropriée et définissent ainsi leur efficacité », a déclaré Tanmay Ganacharya, directeur de la recherche sur la sécurité de Microsoft Threat Protection.